Sou aquí: inici » Bloc I: Explotació crítica dels recursos a Internet » Avaluació de la informació d’Internet

Avaluació de la informació d’Internet

1. Contrast de la informació obtinguda en diferents mitjans

A Internet trobem tota mena d'informació. Ja ho hem vist només cal posar una paraula clau en un cercador i ens apareix una llista que ens remet a pàgines més o menys fiables. En qualsevol cas, si el cercador és Google, sabrem que l'ordre reflecteix les pàgines més visitades, cosa que ja ens ofereix un cert criteri de fiabilitat.

Un segon criteri és el contrast. Internet ens permet llegir una mateixa notícia en diferents i múltiples versions. En definitiva, serà el nostre esperit crític, la nostra pròpia capacitat de discernir, els elements que faran del contrast un èxit.

Un tercer criteri és la consulta de fonts fiables, com veureu a l'apartat següent.

2. Utilització de llocs web de reconegut prestigi

Avui dia, totes les institucions públiques solen tenir espais web que podem reconèixer amb facilitat gràcies al fet que segueixen una imatge corporativa. És el cas de gencat, l'espai web de la Generalitat de Catalunya que agrupa tots els espais web dels diferents departaments del Govern.

Cal anar amb compte perquè hi ha força empreses i individus que volen fer l'ull viu i es fan amb noms de domini similars als quals van a parar força gent sigui per errors en pitjar el teclat, sigui per semblança en el nom.

La mateixa Xarxa ha generat codis deontològics i segells de qualitat que autoregulen la informació que hi circula.

Pel que fa a l'accessibilitat i bons usos formals, destaquem el W3Consortium.

Quant a noms de domini, cal esmentar la Política Uniforme de Resolució de Disputes sobre Noms de Domini de l'OMPI.

També hi ha països que s'han decantat per la creació d'agències que s'encarreguen d'estandarditzar i regular l'ús de les TIC, com ara BECTA al Regne Unit.

Les editorials, amb prestigi reconegut al món de l'edició física, també actuen com a reclams de qualitat.

3. Priorització de llocs web amb sistemes de seguretat

Sempre que es tracti de facilitar dades personals cal tenir presents les recomanacions que hem fet a l'apartat sobre procediment de compra per Internet. El mateix caldria considerar en consultar informació legal.

4. Identificació casos de suplantació d’identitat ('phishing')

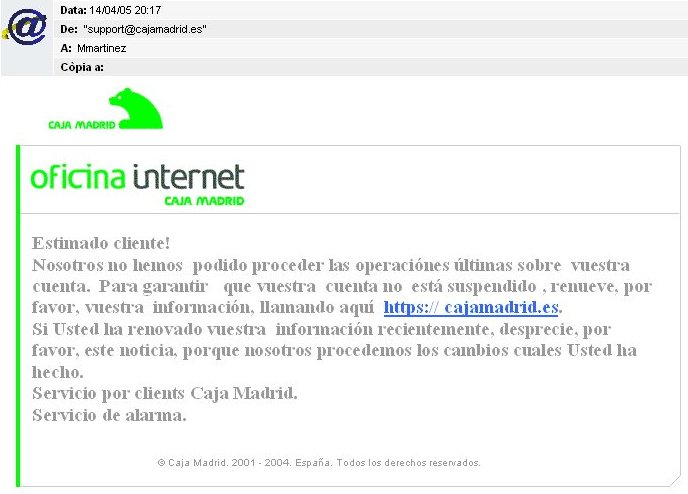

La pesca electrònica (phishing) consisteix en l'enviament massiu de correus electrònics amb una identitat falsa per aconseguir claus bancàries que posteriorment seran utilitzades amb finalitats fraudulentes.

Sembla, però, que cada cop piquen menys internautes en aquesta variant d'estafa i actualment estan guanyant terreny els anomenats troians, programes que s'instal·len als ordinadors particulars i que capten les contrasenyes que fan servir usuaris i usuàries. El 2008, el 60% d'atacs van produir-se via pesca electrònica mentre que un 40% ho van fer via troians. Aquesta mena de programes poden arribar a través d'arxius adjunts al correu electrònic, però també a través de memòries USB.

Cal tenir protegit el sistema operatiu amb els programes necessaris (tallafocs, antivirus, filtres de correu) i tenir molta cautela a l'hora de navegar per Internet i baixar-se arxius.

5. Identificació de correu i programari maliciós

Els serveis de correu electrònic són una porta d'accés als nostres ordinadors privats. No l'única, però sí que la més coneguda i vulnerable.

De la mateixa manera que no obrim la porta de casa nostra a tothom, tampoc no hauríem d'obrir els missatges que ens arriben a través del correu electrònic si no estan convenientment identificats o bé no en reconeixem l'emissor/a.

Els principals riscos en l'ús del correu electrònic són:

- la introducció de virus a través d'arxius adjunts que, en obrir-los al nostre ordinador, hi introdueixen elements que perjudiquen elements del nostre sistema i hi produeixen el que legalment està tipificat com a danys informàtics;

- l'enviament massiu de missatges que inunden literalment les bústies i que, per tant, també ens estan produint un dany, sobretot a les empreses ja l'enviament simultani de nombrosos missatges els pot col·lapsar el sistema i causar importants pèrdues de credibilitat en no poder satisfer serveis d'atenció pública i també econòmiques;

- el phishing o enviament de missatges on es demanen dades confidencials, sobretot les bancàries.

Hi ha solucions tècniques:

- filtres per al correu brossa

- programes antivirus que detecten els arxius malignes

però no hi ha res com el sentit comú: no obrir cap missatge d'adreces desconegudes ni dubtoses.

És important que el programa de gestió del correu electrònic que feu servir tingui activat el servei de detecció de l'anomenat correu brossa i que seguiu la política corporativa que hagin establert l'equip informàtic del vostre lloc de treball.